2021年上半年软件设计师上午试卷真题+答案

一、选择题

13) 甲、乙两互联网公司于2020年7月7日就各自开发库存管理软件分别申请“宏达”和“鸿达”商标注册,两个库存管理软件相似,甲第一次使用时间为2019年7月,乙第一次使用时间为2019年5月,此情景下, ( ) 能获准注册。

14) A经销售擅自复制并销售B公司开发的OA软件光盘已构成侵权,C企业在未知情形下从A处购入100张并已安装使用,在C企业知道了所使用的软件为侵权复制的情形下,以下说法正确的是 ( ) 。

24) 若计算机系统的字长为128位,磁盘的容量为2048GB,物理块的大小为8MB,假设文件管理系统采用位示图(bitmap)法记录该计算机系统磁盘的使用情况,那么位示图的大小需要 ( ) 个字。

33) 采用面向对象方法进行系统设计时,不应该强迫客户依赖于他们不用的方法,接口属于客户,不属于它所在的类的层次结构。即:依赖于抽象,不要依赖于具体,同时在抽象级别不应该有对于细节的依赖。这属于 ( ) 。

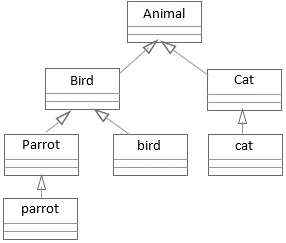

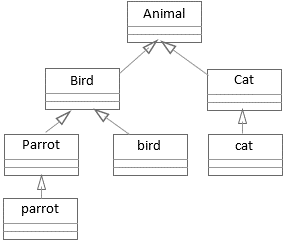

34) 假设Bird和Cat是Animal的子类,Parrot是Bird的子类,bird是Bird的一个对象,cat是Cat的一个对象,parrot是Parrot的一个对象。以下叙述中不正确的是 ( ) 。

35) 假设Animal类中定义接口move(),Bird、Cat和Parrot分别实现自己的move(),调用move()时,不同对象收到同一消息可以产生各自不同的结果,这一现象称为 ( ) 。

36) 设有描述简单算术表达式的上下文无关文法如下,其中id表示单字母。

E→E+T | T

T→F*T | F

F→ id

与使用该文法描述的表达式a+b*c*d相符的语法树为 ( ) 。

E→E+T | T

T→F*T | F

F→ id

与使用该文法描述的表达式a+b*c*d相符的语法树为 ( ) 。

38) 函数foo()、hoo()定义如下,调用函数hoo(a, x)的两个参数分别采用引用调用(call by reference)和值调用(call by value)方式传递,则函数调用foo(5)的输出结果为 ( ) 。

foo(int x) {

int a=2;

hoo(a, x);

print(a, x);

}

hoo(int &x, int y) {

y = y+10;

x = y-x;

return;

}

foo(int x) {

int a=2;

hoo(a, x);

print(a, x);

}

hoo(int &x, int y) {

y = y+10;

x = y-x;

return;

}

42) 设有栈S和队列Q初始状态为空,数据元素序列a, b, c, d, e, f依次通过栈S,且多个元素从S出栈后立即进入队列Q,若出队的序列是b, d, f, e, c, a, 则S中的元素最多时,栈底到栈顶的元素依次为 ( ) 。

46) 对于一个初始无序的关键字序列,在下面的排序方法中, ( ) 第一趟排序结束后,一定能将序列中的某个元素在最终有序序列中的位置确定下来。

①直接插入排序

②冒泡排序

③简单选择排序

④堆排序

⑤快速排序

⑥归并排序

①直接插入排序

②冒泡排序

③简单选择排序

④堆排序

⑤快速排序

⑥归并排序

48) 最大尺寸和问题描述为,在n个整数(包含负数)的数组A中,求之和最大的非空连续子数组,如数组A=(2, 11, 4, 13, 5, 2),其中子数组B=(11, 4, 13)具有最大子段和20(114+13=20)。求解该问题,可以将数组分为两个n/2个整数的子数组最大子段或或者在前半段,或者在后半段,或者跨越中间元素,通过该方法继续划分问题,直至最后求出最大子段和,该算法的时间复杂度为 ( ) 。

增值服务权益

1. 试题参考答案和解析查看;

2. 试卷模拟测试;

3. 随机组题测试;

4. 赠送等值学豆;